8.1.13. Erweiterte Einstellungen¶

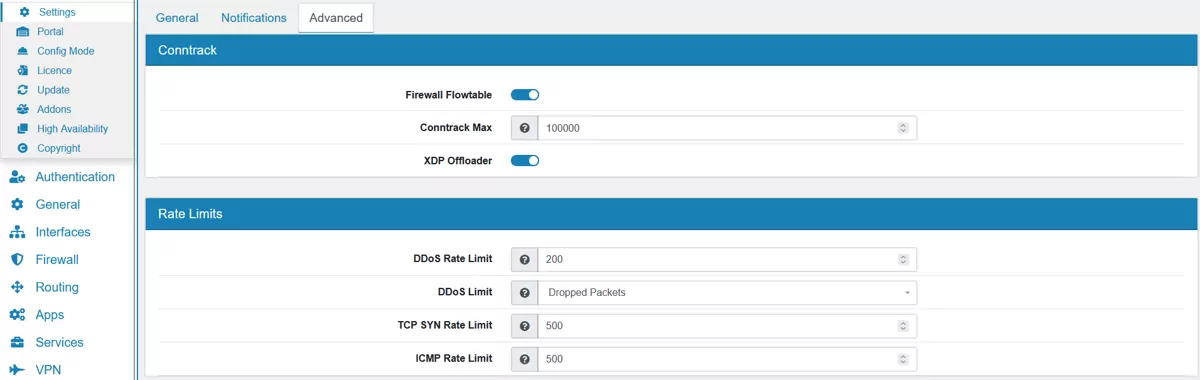

Die Update-Einstellungen finden Sie unter System → Einstellungen → Erweitert.

XDP Offloader kann hier aktiviert werden. Flowtable muss jedoch aktiviert sein, damit XDP funktioniert.

8.1.13.1. Rate Limits¶

DDoS Rate Limit ist die maximale Anzahl von Verbindungen pro IP, die verworfen werden können, bevor die IP für 60 Sekunden geblocked wird. Muss auf jeder Schnittstelle aktiviert werden, um wirksam zu sein. Standardmäßig ist es 1000.

DDoS-Limit kann entweder für alle oder für Dropped Pakete festgelegt werden. Bei All wird auch gültiger Verkehr auf das Limit angerechnet. Stellen Sie sicher, dass das Limit hoch genug ist, um auch legitimen Traffic zu berücksichtigen. Der Standardwert ist Dropped Packets.

TCP SYN Rate Limit ist standardmäßig 500. Ein Wert von 0 bedeutet deaktiviert. Es zielt speziell auf TCP SYN-Pakete ab, um vor einem SYN-Angriff zu schützen.

ICMP Rate Limit ist standardmäßig 500. Ein Wert von 0 bedeutet deaktiviert. Es zielt speziell auf ICMP-Pakete ab, um vor einem ICMP-Angriff zu schützen.

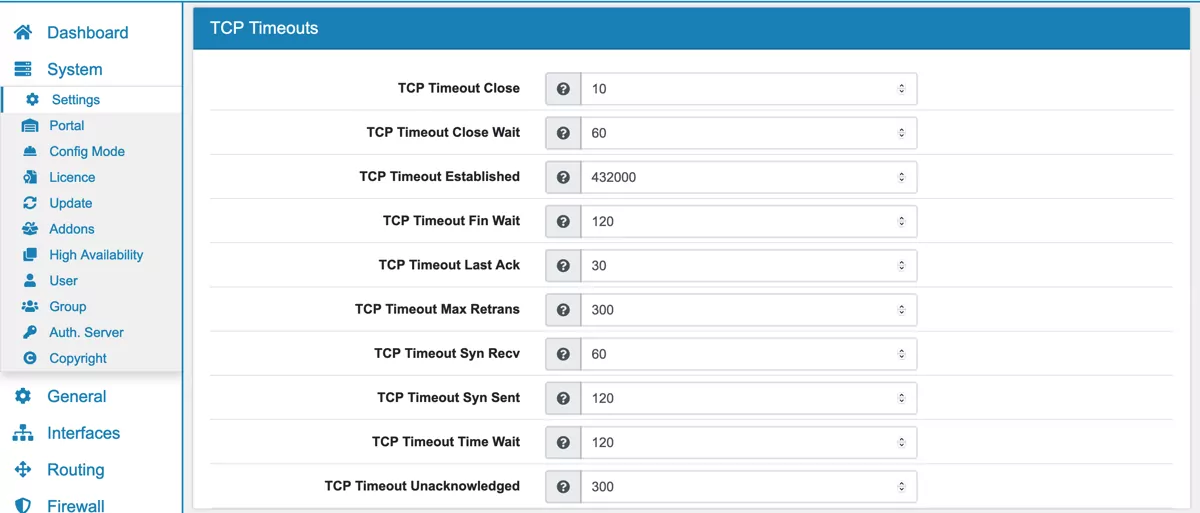

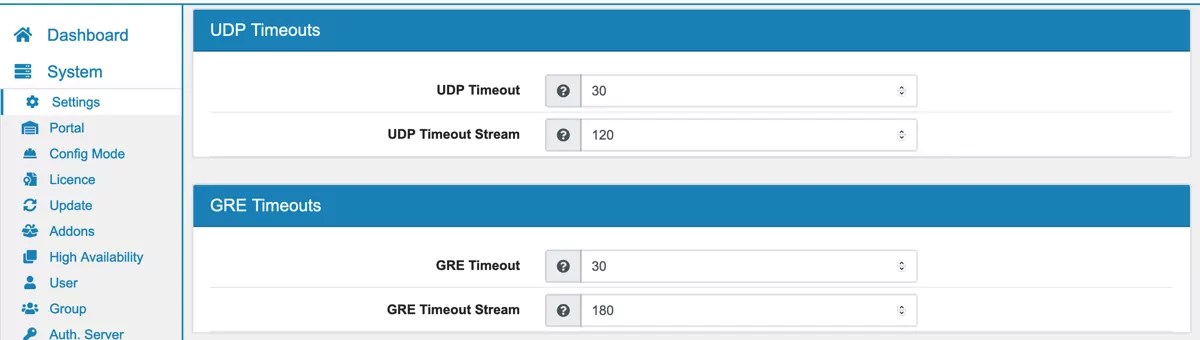

8.1.13.2. Timeouts¶

Sie können Firewall-Timeouts konfigurieren für

ICMP

ICMPv6

TCP

UDP

GRE

Ebenso wie die Contrack-Zustände Tabellengröße.

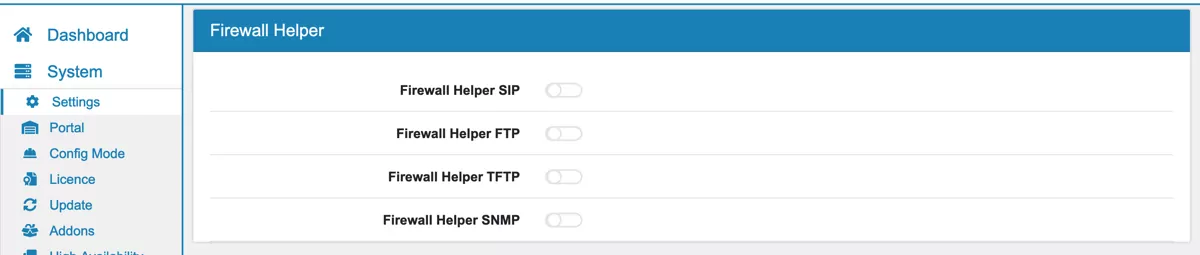

8.1.13.3. Firewall-Helfer¶

Es gibt 4 Firewall-Helfer, die bei Protokollen helfen, die zusätzliche zufällige Ports öffnen müssen

SIP

FTP

TFTP

SNMP

Sie können jeden Helfer einzeln aktivieren und die Firewall wird versuchen, jeden zusätzlichen Port nachzuverfolgen, der eine Verbindung eines dieser Protokolle öffnet, ohne, dass Sie eine neue Firewallregel hinzufügen.

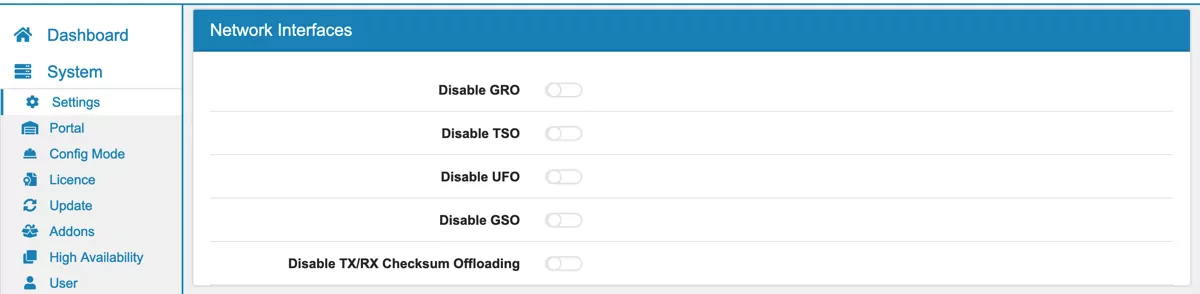

8.1.13.4. Netzwerk Interfaces¶

Hier können Sie Hardware- und Software-Offload-Funktionen deaktivieren.

GRO (Generic Receive Offload)

GSO (Generic Segmentation Offload)

TSO (TCP Segmentation Offload)

UFO (UDP Fragmentation Offload)

TX/RX Prüfsummen-Offload

Ein Neustart ist nicht erforderlich, um eine der Einstellungen zu deaktivieren oder zu aktivieren.

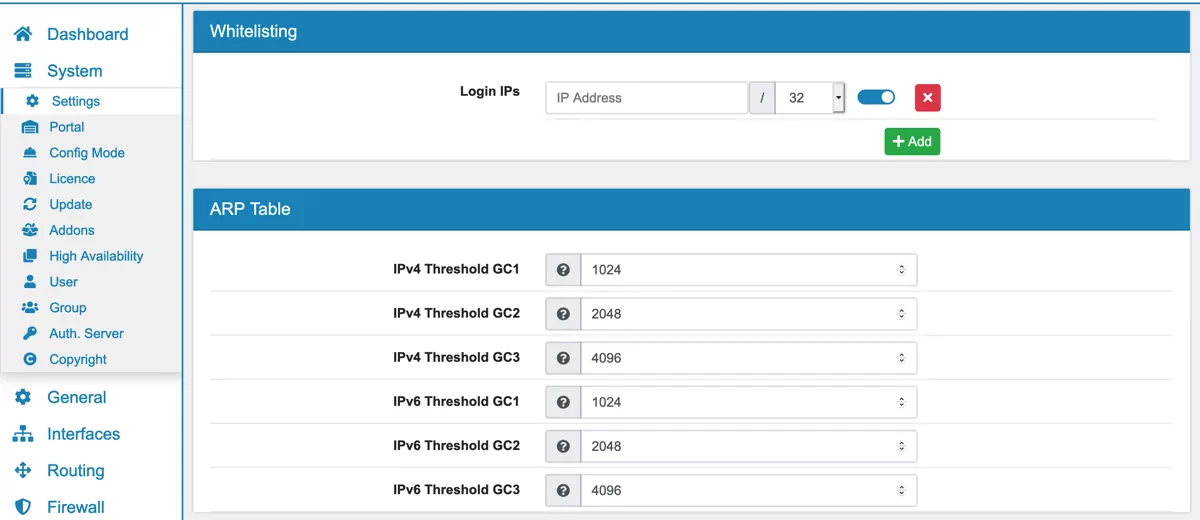

8.1.13.5. Zulässigkeitsliste¶

Sie können mehrere IPv4- oder IPv6-Adressen oder Netzwerke hinzufügen, die bei der VT AIR-Anmeldung nicht blockiert werden, wenn der Benutzername oder das Kennwort falsch sind. Andernfalls wird der Login mit einer Blockierfunktion nach 3 erfolglosen Logins gesichert.

8.1.13.6. ARP Tabelle¶

Hier können Sie den ARP-Tabellencacheschwellenwert für IPv4 und IPv6 sowie für GC1, GC2 und GC3 definieren. Die Standardwerte sind: 1024 für GC1, 2048 für GC2 und 4096 für GC3. Wenn Sie über eine große Anzahl von Clients verfügen, müssen Sie die Werte möglicherweise erhöhen.

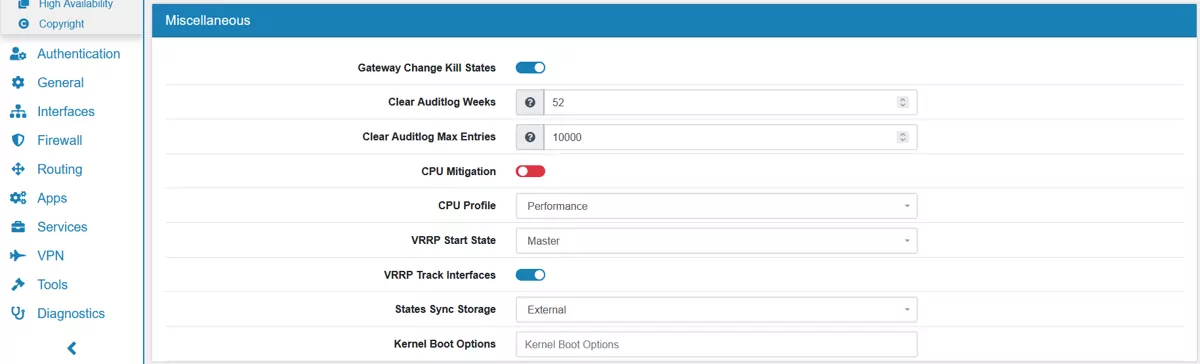

8.1.13.7. Miscellaneous¶

Gateway Change Kill States kann aktiviert oder deaktiviert werden. Wenn diese Option aktiviert ist, werden alle Zustände auf Gateway-Änderungen beendet. Dies ist nützlich, wenn Sie eine Gatewayänderung erzwingen möchten. Seien Sie jedoch vorsichtig; es stört alle Verbindungen.

Clear Auditlog Weeks legt fest, wie lange die Auditlogs mit der Systemaktion geführt werden sollen. Der Standardwert beträgt 52 Wochen.

Clear Auditlog Max Entries löscht Auditlogs mit der System Action, wenn mehr Einträge als dieser Wert vorhanden sind. Eine große Anzahl von Auditlogs verlangsamt die GUI. Bitte verwenden Sie stattdessen das txt-Auditlog aus den Logging-Einstellungen. Der Standardwert ist 10.000.

CPU Mitigation kann aktiviert oder deaktiviert werden. Es ermöglicht eine CPU-Einschränkung wie Spectre v2, die in der Regel etwa 20% Leistung kostet.

Das CPU-Profil legt die CPU-Leistung und das Energieprofil des Systems fest. Performance gibt Ihnen die maximale Geschwindigkeit, verbraucht aber auch mehr Energie und kann mehr Wärme erzeugen. Dynamisch (Schedutil) reduziert die CPU-Geschwindigkeit oder versetzt CPUs in den Ruhezustand, wenn sie nicht benötigt werden. Die Verwendung dieses Profils kann langsamer sein oder es dauert länger, bis die CPUs bereit sind, Arbeit zu verrichten. Auf der anderen Seite verbraucht Ihr System weniger Energie und bleibt möglicherweise kühler.

Der VRRP-Startmodus ist entweder Master oder Backup. Der Master-VT AIR sollte Master und alle anderen |prodname|s Backup sein. Wenn nicht auf Master eingestellt, verschwinden die VRRP-IPs bei Änderungen/Service-Neuladung für einige Sekunden.

VRRP Track Interfaces tracked die Interfaces und übernimmt alle IPs, wenn ein Interface ausfällt.

States Sync Storage kann entweder Extern oder Intern sein. Intern speichert alle States direkt in der aktiven States Table, was zwar höhere Verarbeitungskosten verursacht, aber die Failoverzeit verbessert, da die States sofort verfügbar sind. Extern speichert alle States in einer externen Tabelle und lädt sie zum Zeitpunkt des Failovers. Dies ist effizienter, aber es gibt eine Verzögerung zwischen dem Failover und dem Zeitpunkt, an dem die States verfügbar sind.

Kernel Boot Options kann für benutzerdefinierte Kernel-Boot-Optionen verwendet werden.

8.1.13.8. Firewall Flowtable¶

Flowtable ist ein schneller Weiterleitungspfad für TCP/UDP-Pakete, die die Firewall passieren. Pakete durchlaufen die Firewall zuerst über dem normalen Weg. Nachdem ein Zustand eingerichtet wurde, wird die Verbindung zur Flowtable hinzugefügt. Jedes eingehende Paket wird nun direkt von der eingehenden an die ausgehende Schnittstelle gesendet. So wird die Firewall-Infrastruktur umgangen und gleichzeitig wird viel Verarbeitungszeit gespart.

Diese Funktion ermöglicht eine 2-3 mal schnellere Paketverarbeitung und ist kompatibel mit QoS und Logging. Sie ist standardmäßig aktiviert. Wenn Sie IDS/IPS aktivieren, werden nur offloaded Pakete in die Flowtable ausgelagert. Wenn Sie den Limiter innerhalb einer Firewall-Regel aktivieren, wird der entsprechende Datenverkehr nicht zur Flowtable hinzugefügt, da es dort keine Limiterfunktionalität gibt. Wenn Sie auf Probleme stoßen, deaktivieren Sie bitte diese Funktion.

MTU muss auf allen beteiligten Schnittstellen gleich sein. Andernfalls wird möglicherweise ein sehr geringer throughput für Verbindungen angezeigt.

Abb.1: Netfilter hooks und Flowtable-Interaktionen

8.1.13.9. Allgemeine Fehlerbehebung¶

Bei sehr langsamen Download- oder Upload-Geschwindigkeiten können Sie zu System → Einstellungen → Erweitert navigieren und Firewall Flowtable deaktivieren und Disable GRO aktivieren. Dies könnte die Geschwindigkeit verbessern.

Warnung

Während die Deaktivierung von GRO und Flowtable Offload die Netzwerkgeschwindigkeit verbessern kann, wird Ihre Firewall mit einer Konfiguration wie dieser viel langsamer!